A partir de una investigación conjunta dirigida en la Argentina por la titular de la Fiscalía en lo Criminal y Correccional Federal 10, Paloma Ochoa, y por el titular de la Unidad Fiscal Especializada en Ciberdelincuencia (Ufeci), Horacio Azzolin, y que incluyó a ministerios públicos fiscales y agencias policiales de otros cinco países de habla hispana, fue desbaratada una red criminal internacional liderada por un santafesino con antecedentes que, desde una plataforma, vendía y enseñaba a otros cibercriminales métodos de phishing para desbloquear celulares de alta gama robados o extraviados.

La denominada Operación Kaerb (su nombre deviene de invertir la palabra en inglés break y alude al quiebre que lograban sobre el bloqueo de los teléfonos) fue articulada por cuerpos policiales y fiscalías de España, Argentina, Colombia, Chile, Ecuador y Perú, en operativos realizados en forma coordinada desde el pasado 10, con el apoyo de Europol, Ameripol y del Programa de la Unión Europea para fortalecer la lucha contra el Crimen Organizado en América latina y el Caribe, conocido como Paccto 2.0.

28 ALLANAMIENTOS SIMULTÁNEOS

En los seis países mencionados, se realizaron un total de 28 allanamientos en los que se secuestraron 921 efectos -696 son celulares de alta gama- y se detuvo al menos a 17 personas de nacionalidad argentina, búlgara, colombiana, ecuatoriana, española, peruana, venezolana y uruguaya.

Además, se incautaron 38 computadoras, 34 discos duros, 53 memorias portátiles, 11 tablets, tres vehículos, dos armas de fuego, un dron, dinero en efectivo de diferentes nominaciones, criptoactivos y pastillas de éxtasis (MDMA).

En la Argentina, los detenidos fueron cinco en doce allanamientos pedidos por Ochoa y Azzolin, ordenados por el juez federal Daniel Rafecas y realizados por Gendarmería Nacional y la Policía Federal en la Ciudad Autónoma de Buenos Aires (5), Santa Fe (3), Córdoba (3) y Jujuy (1).

Hay un sexto imputado en el país que aún permanecía prófugo, con pedido de captura.

RECOMENDACIONES A LA CIUDADANÍA

A partir de la Operación Kaerb se logró identificar miles de posibles víctimas que tras sufrir el robo de sus dispositivos móviles podrían haber sido contactadas por medio de mensajes de phishing, suplantando la identidad de las plataformas originales y generando la falsa expectativa de que podrían ubicar geográficamente y recuperar sus teléfonos.

Tanto desde la Ufeci como desde la Dirección de Ciberdelitos y Asuntos Cibernéticos del Ministerio de Seguridad de la Nación insistieron en la necesidad de denunciar todo hecho vinculado con estas modalidades delictivas.

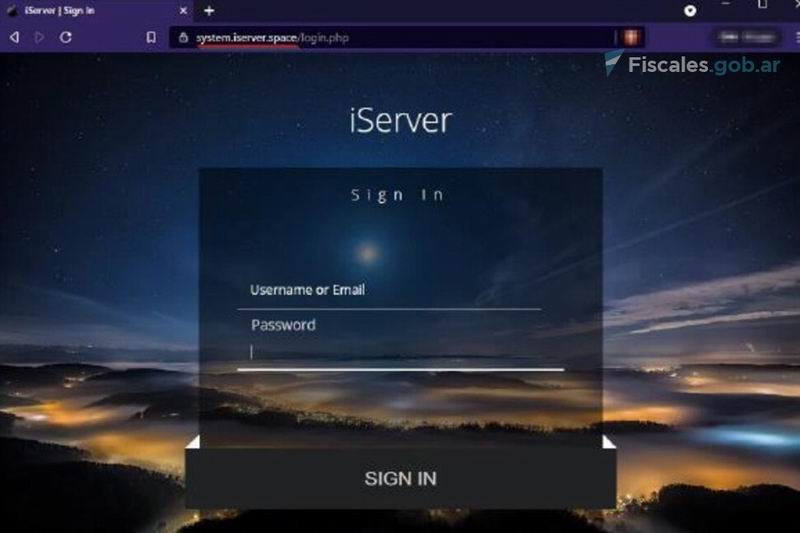

iServer, la plataforma del grupo criminal

La organización criminal actuaba a través de una plataforma digital denominada iServer, que operaba en un escenario de «crimen como servicio» (crime as a service), es decir, un modelo de negocio en el que los ciberdelincuentes ofrecen herramientas, servicios y recursos relacionados con actividades ilegales a otros grupos criminales a cambio de dinero.

Captura de pantalla de la plataforma iServer, desde donde esta red de cibercriminales accedía a diversos métodos de phishing para desbloquear celulares.

Según la investigación, la plataforma estaba dirigida a los denominados «desbloqueadores» que, al pagar una cuota mensual de USD120, desde iServer tenían acceso a detalladas instrucciones, técnicas y métodos de phishing -captación engañosa de datos personales- para obtener las credenciales de acceso al dispositivo robado y a la denominada «vida digital» de la víctima.

En concreto, se creaban mensajes vía SMS que simulaban provenir del fabricante del celular en los que se informaba al receptor que su teléfono extraviado o robado se había geolocalizado.

Ese mensaje incluía un enlace -link- que direccionaba al usuario a un sitio web que también aparentaba ser de la empresa -por ejemplo iCloud de Apple en el caso de los iPhone- donde, con la esperanza de recuperar el dispositivo, la víctima ingresaba sus claves y así las obtenían los delincuentes para desbloquear los equipos y reinsertarlos en el mercado de reventa.

La plataforma iServer fue identificada como un punto central en esta red criminal, operando bajo diferentes dominios y utilizando métodos de pago anónimos.

La red tenía más de 2 mil usuarios registrados y generaba ingresos estimados en más de 250.000 dólares anuales. Hasta la fecha, se han desbloqueado aproximadamente 1.3 millones de celulares mediante el uso de 5.300 páginas web falsas.

La investigación identificó un total de 483 mil damnificados, entre los que México lidera el ranking con 80 mil, seguido de Chile con 77 mil y de Colombia con 70 mil. La Argentina aparece en el séptimo lugar con 29 mil.

Los investigadores informaron que, con los últimos procedimientos realizados ayer en Colombia y como parte de la operación, se dio de baja el servicio que ofrecía la plataforma iServer y se desmanteló la infraestructura tecnológica utilizada para cometer estos delitos.

Para prevenir delitos

En caso de ser víctima del robo de un teléfono celular, se recomienda tomar ciertas medidas para evitar posibles delitos cometidos a través del dispositivo. Lo primero es realizar la denuncia no solo ante la compañía de telefonía móvil, sino también en la comisaría, fiscalía o juzgado correspondiente. Este paso es fundamental tanto para usuarios con contratos prepago como postpago.

Una pieza clave para la denuncia es el número Imei (Identidad Internacional de Equipo Móvil), un código de 15 dígitos que identifica a cada dispositivo a nivel mundial. Este número se encuentra en el reverso de la batería o puede obtenerse fácilmente marcando *#06#. En caso de que el número no coincida, podría tratarse de un dispositivo robado.

Además, a la hora de adquirir un teléfono, es recomendable hacerlo en agencias oficiales o comercios autorizados para evitar problemas con equipos de procedencia dudosa.

El área de cibercrimen del Ministerio de Seguridad también insta a quienes aún no hayan realizado la denuncia a que lo hagan cuanto antes.

Pueden hacerlo llamando a la línea 134, a través del sitio web de denuncias o enviando un correo a [email protected]. Es esencial proporcionar el número de Imei del dispositivo robado.